本文介绍在CDN使用过程中常见的防盗链技术原理。无论是使用公有云的CDN服务还是公司内部自建CDN节点,防盗链是广泛使用的必备功能之一。

Table of Contents

1背景

在现代web技术中,内容交付网络CDN (Content Delivery Network)已经是提高访客访问质量的必备手段之一。使用CDN交付web资源,不仅能改善世界各地终端用户的访问体验,还能减少中心源服务器的访问和带宽压力。

然而,CDN被盗链使用,不仅会平白无故地付出额外的高额成本,同时也可能面临滥用导致的侵权等法律风险。

2防盗链技术

以下几种是调研了各家公有云(如腾讯云、阿里云和网宿)中常见的实现方式。夹带了一些HTTP的小知识。

2.1 ip黑白名单

ip黑白名单是实现资源访问控制的最直接的方式。

ip白名单对访问者固定的情况下比较实用。

ip黑名单更常用于明确地发现有固定的ip进行盗刷,进行显式封禁。

另外,这种方式也可以结合ip地理信息库GeoIP使用,即允许或禁止某些国家或地区的资源访问。

2.2 referer黑白名单

referer包含了当前请求页面的来源页面的地址,即表示当前页面是通过此来源页面里的链接进入的[1]。

referer的携带给了被访问对象识别访问来源的方式。因此CDN节点可以通过检查referer判断请求来源是否符合预期。

Extra:关于referer

referer是HTTP协议标准(RFC 7231)中规定的一个HTTP Header。因此当前各浏览器在以下形式访问资源会携带相应的referer[2]。

(1)用户点击网页上的链接

(2)用户发送表单

(3)网页加载静态资源,比如加载图片、脚本、样式

因为是现代浏览器实现的特性,在一般的referer策略下,CDN能够获知来源地址,因此可以进行黑白名单配置。同时,也可以配置是否拒绝空referer的访问,实现防盗链。

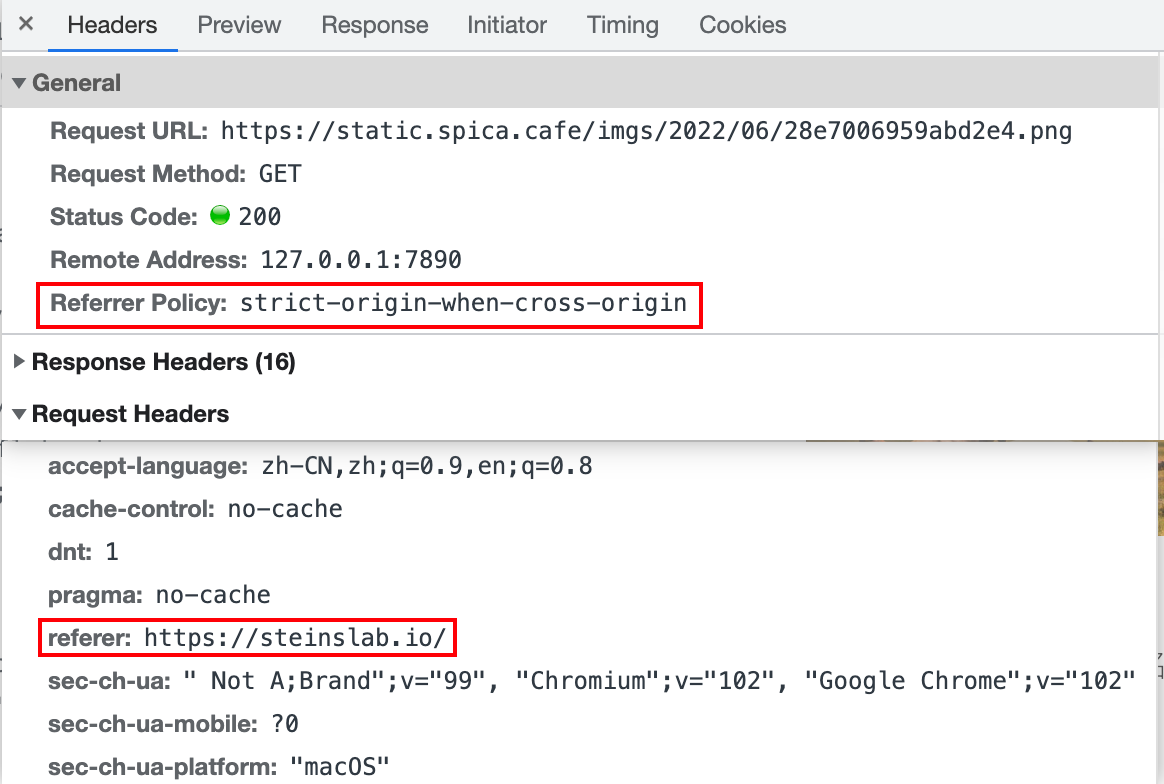

另外,有一个常见的 Referrer-Policy 是 strict-origin-when-cross-origin。

其对于同源的请求,会发送完整的URL作为引用地址;在同等安全级别的情况下,发送文件的源作为引用地址(HTTPS->HTTPS);在降级的情况下不发送此首部(HTTPS->HTTP)[1]。

有个有趣的豆知识是,referer实际上是"referrer"误拼写。

2.3时间戳签名鉴权

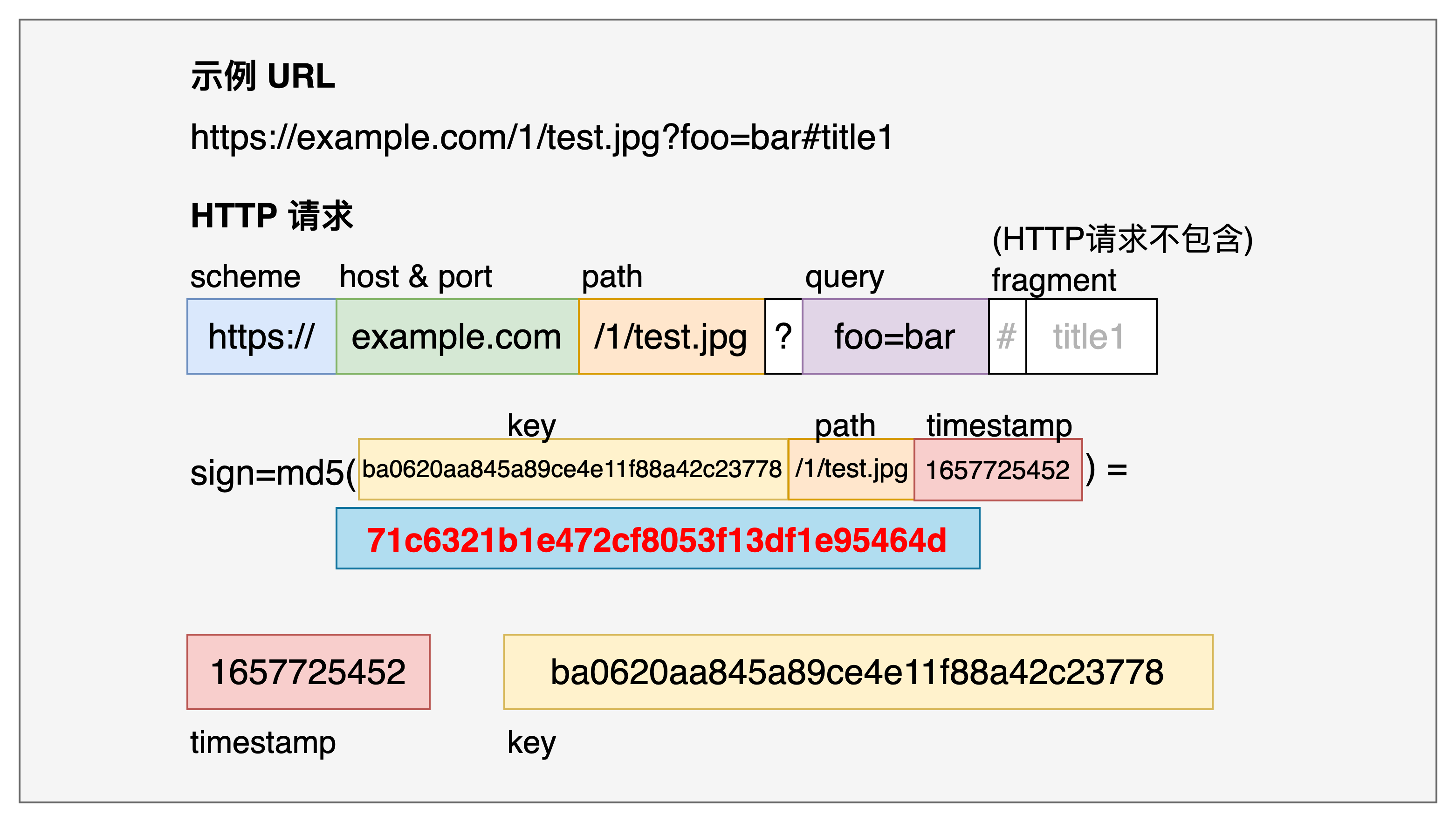

在url的参数中加入带时间戳签名,利用哈希单向计算难以复原且计算快速的特性进行签名鉴权。

这里以较多使用的腾讯云TypeD签名方式为例,说明签名方式。

取当前Unix时间戳为timestamp,签名秘钥为 key,计算签名方式为 md5(key+path+timestamp)

例如用户原始访问的URL为 https://example.com/1/test.jpg?foo=bar,当前时间为 1657725452,key为 ba0620aa845a89ce4e11f88a42c23778

因此计算的秘钥为

md5("ba0620aa845a89ce4e11f88a42c23778"+“/1/test.jpg”+“1657725452”)=71c6321b1e472cf8053f13df1e95464d

因此加鉴权后,客户访问链接为

https://example.com/1/test.jpg?foo=bar&ts=1657725452&sign=71c6321b1e472cf8053f13df1e95464d

作为服务端,首先根据同样的算法计算 sign 是否合法,如果合法,在判断时间戳是否超过TTL时间。全部校验通过后,予以放行。

这种方法是一种典型的签名验证方式,计算快速成本低。CDN侧可以控制过期时间,实现鉴权防盗链的效果。签名鉴权直接在CDN的边缘节点进行,大量的恶意请求不必打回源站。

2.4回源鉴权/远程鉴权

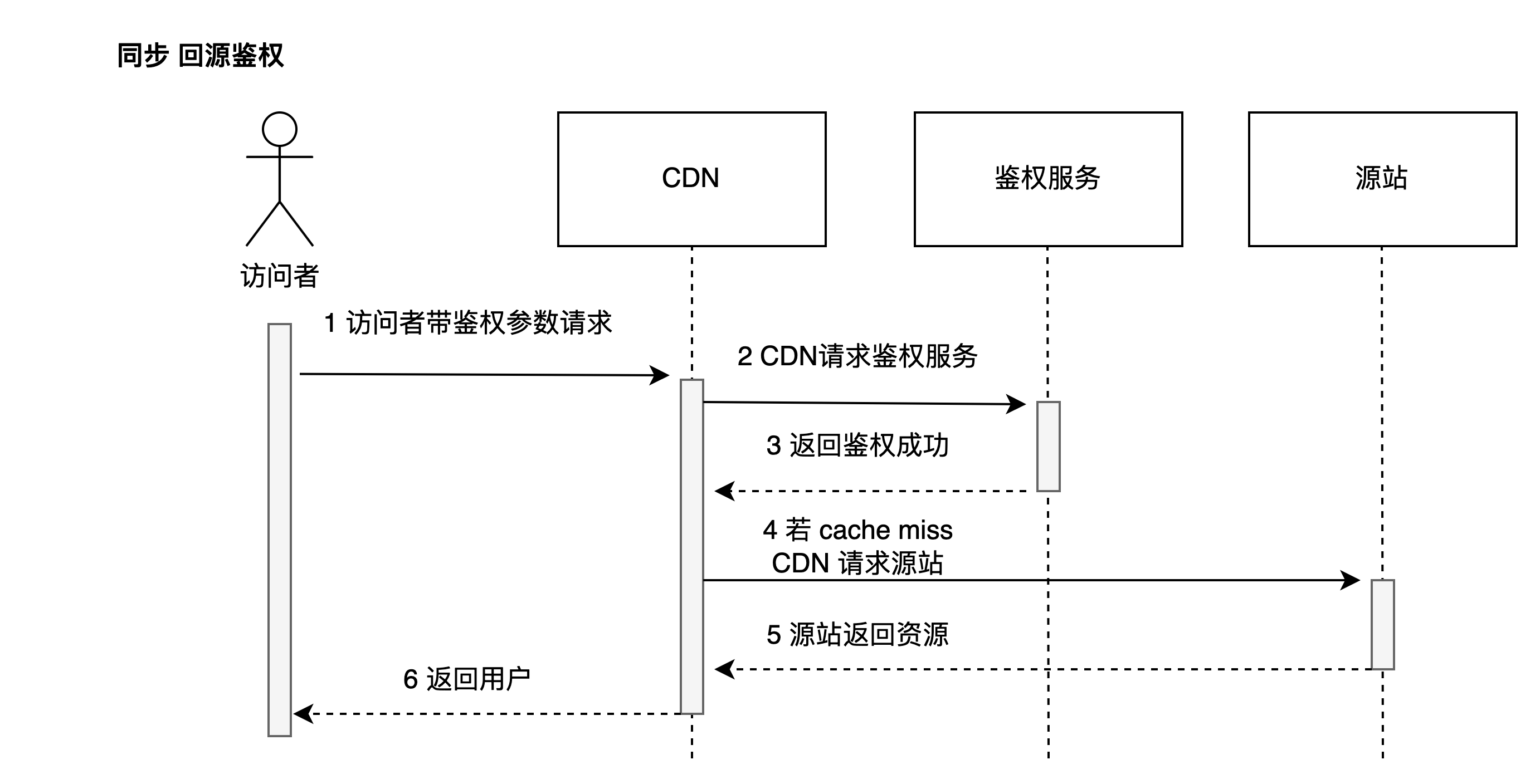

用户除了需要准备资源的源站外,也要准备相应的鉴权服务。下图是同步方式的远程鉴权流程。

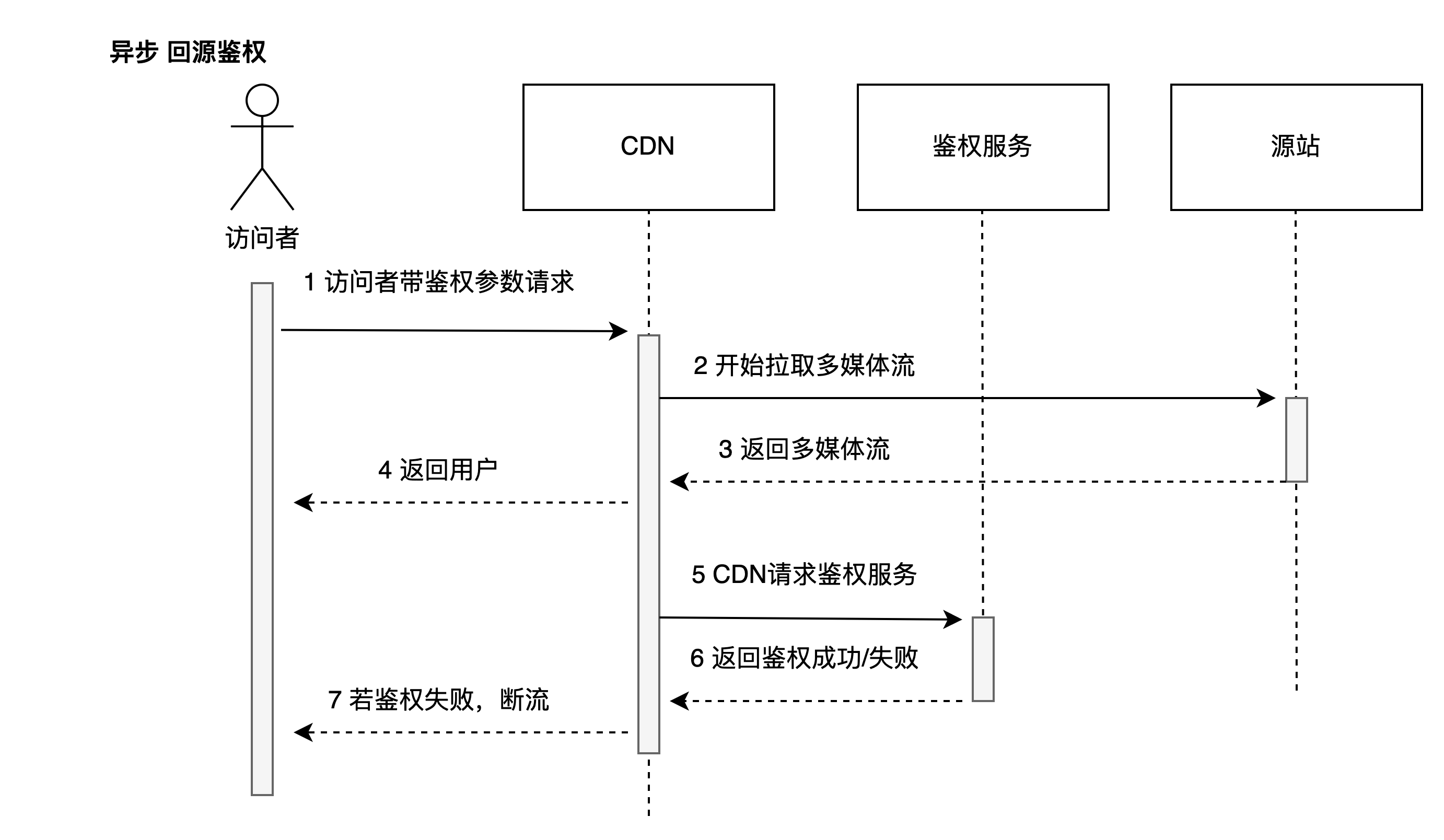

考虑到用户体验,可以使用异步鉴权的方式。这种异步鉴权可以用在音视频流直播/点播的场景中。即先提供给终端用户流媒体,然后异步鉴权。如果鉴权失败则断流。如下图所示。

远程鉴权成本较高,每次访问都需要连接用户的鉴权服务器验证,因此适合要求严格的防盗链需求中。

3小结

本文总结了在CDN使用场景中常见的几种防盗链方式。除了可供使用者参考外,也可为服务端研发提供参考和思路。